정보보호기술 :3A

인증 Authentication:

접근을 시도하는 가입자 또는 단말에 대한 식별 및 신분을 검증

권한부여 authorization :

검증된 가입자나 단말에게 어떤 수준의 권한과 서비스를 허용

계정관리 Accounting :

리소스 사용에 대한 정보를 수집하고 관리하는 서비스

----------------------------------------------------

ARP spoofing :

공격자가 특정 호스트 MAC주소를 자신의 MAC주소로 위조한 ARP Reply를 만들어 희생자에게 지속적으로 전송하여 희생자의 ARP cache table에 특정 호스트의 MAC 정보를 공격자의 MAC주소로 변경, 희생자로부처 특정 호스트로 나가는 패킷을 공격자가 가로채는 공격기법

-------------------

OSI 7계층

응용 계층 Application Layer :

사용자와 네트워크 간 응용 서비스 연결, 데이터 생성

프로토콜 :HTTP, FTP

전송단위 :DATA

표현 계층 Presentation Layer :

데이터 형식 설정과 부호교환 암복호화

JPEG, MPEG

DATE

세션 계층 Session Layer :

연결 접속 및 동기제어

SSH, TLS

DATA

전송 계층 Transport Layer :

신뢰성 있는 통신 보장

데이터의 분할과 재조합, 흐름제어, 오류 제어, 혼잡 제어 등 담당

TCP, UDP

Segmant

네트워크 계층 Network Layer :

단말 간 데이터 전송을 위한 최적화된 경로 제공

IP, ICMP

Packet

데이터 링크 계층 Data Link Layer :

인접 시스템 간 데이터 전송, 전송 오류 제어

동기화, 흐름 제어 등의 전송 기능 제공

오류 검출, 재전송 기능 제공

이더넷

Frame

물리 계층 Physical Layer:

0과 1의 비트 정보를 회선에 보내기 위한 전기적 신호 변환

RS-232C

비트

-------------------------------

DES: IBM에서 개발한 블록 암호화 알고리즘, 블록 크기는 64비트, 키 길이는 56비트, 16라운드 암호화 알고리즘

----------------------------------------

데이터베이스 회복 기법

REDO : 데이터 베이스가 비정상적으로 종료되었을 때, 디스크에 저장된 로그를 분석해 트랜잭션의 시작과 완료에 대한 기록이 있는 트랜잭션들의 작업을 재작업 하는 방법

UNDO : 데이터베이스가 비정상적으로 종료되었을 때 디스크에 저장된 로그를 분석해 트랜잭션의 시작은 있지만 완료 기록이 없는 트랜잭션들이 작업한 변경 내용들을 모두 취소하는 방법

------------------------------------

UI 유형

CLI Command Line interface : 텍스트 기반, 명령어로 조작

GUI Graphical User Interface : 그래픽 기반 인터페이스, 마우스나 전자펜 사용

NUI Natural user interface : 직관적 사용자 기반 인터페이스, 터치 음성 사용

OUI Oragnic Usr Interface : 유기적 산호 작용 기반 인터페이스, 현실에 존재하는 모든 사물이 입출력 장치로 변환 할 수 있는 사용자 인터페이스

-----------------------------

Junit : 자바 언어용 단위 테스트 도구

@ 사용

-----------------------

키의 종류 :

기본키 Primary key : 후보 키 중에서 선택받아 테이블의 튜플들을 고유하게 식별하는 키

대체 키 Alternate key : 후보 키 중에서 기본으로 선택받지 못한 키

후보 키 Candidata key : 유일성과 최소성을 모두 만족하는 키

슈퍼 키 Super key : 유일성 만족 , 최소성은 만족하지 않는 키

외래 키 Foregin key : 한 릴레이션의 칼럼이 다른 릴레이션의 기본 키로 이용되는 키

------------------------------------

공격기법

파밍 Pharming : 인터넷 주오창에 방문하고자 하는 사이트의 URL을 입력했을 때 가짜 사이트로 이동시킴

드라이브 바이 다운로드 Drive by download : 악의적인 해커가 불특정 웹서버와 웹 페이지에 악성 스크림트를 설치하고, 불특정 사용자 접속 시 사용자의 동의 없이 실행되어 의도된 서버 (멀웨어 서버 ) 로 연결하여 감염시키는 공격기법

비즈니스 스캠 Business Scam : 기업 이메일을 도용, 무역 거래 대금을 가로챔

피싱 Phishing : 소셜 네트워크에서 악의적인 사용자가 지인 또는 특정 유명인으로 가장해 불특정 다수의 정보를 탈취하는 기법

사이버 킬체인 Cyber kill chain : 록히드 마틴. 공격형 방위 시스템. 지능적, 지속적으로 사이버 공격에 대해 7단계 프로세스병 공격 분석 및 대응을 체계화한 APT 공격 방어 분석 모델

랜섬웨어 Ramsomware : 악성코드의 한 종류, 감염된 시스템의 파일들을 암호화해 복호화 불가능하게 하고 금전을 요구하는 악성 소프트웨어

워터링 홀 Watering Hole : 공격 대상이 방문할 가능성이 있는 합법적 웹사이트를 미리 감염시켜 놓고, 피해자가 방문했을 때 피해자의 컴퓨터에 악성 프로그램을 배포하는 공격기법

--------------------------------------------------------

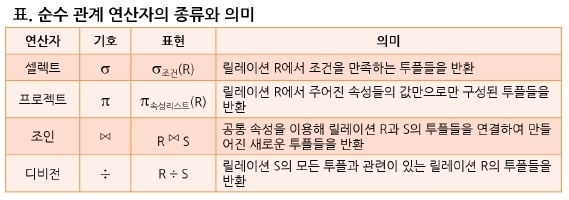

관계해석 :

프래디킷 해석에 기반한 언어. 비 절차적 언어(원하는 정보가 무엇이라는 것만 선언)이다.

codd박사에 의해 제시되었으며 튜플 관계 해석과 도메인 관계 해석을 하는 비절차적 언어

관계대수: 절차적 언어

----------------------------

다중행 연산자: all, any, some, all exists

단일행 비교 연산자 ( <,>,= ) 와 결합해 사용 할 수 있다

in :리턴 되는 값 중에서 조건에 해당하는 값이 있으면 참

any : 서브쿼리에 의해 리턴되는 각각의 값과 조건을 비교하여 하나 이상을 만족하면 참

all : 값을 서브쿼리에 의해 리턴되는 모든 값과 조건값을 비교하여 모든 값을 만족해야함

exists : 메인 쿼리의 비교 조건이 서브 쿼리의 결과 중에서 만족하는 값이 하나라도 존재하면 참

-----------------------------------------

집계함수 :

count(colname) :null 값을 제외하고 count

count ( *): null 값 포함하여 count

----------------------------

VPN : 인터넷과 같은 공중망을 인증, 암호화, 터널링 기술을 활용해 마치 전용망을 사용하는 효과를 가지는 보안 솔루션

공중망과 사설망의 중간 단계. 방식으로는 SSL, IPsec이 있다.

SSL : 4계층에서 소프트웨어적으로 동작하므로 별도의 장치가 필요 없으며 가격이 저렴함

IPSec: 3계층에서 동작하므로 IP헤더를 조작해야 하므로 하드웨어 장치가 필요하나, 보안성이 뛰어나다.

----------------------------------------------------

라우팅 프로토콜 :

내부 라우팅 프로토콜 IGP (Interior Gateway Protocol ):

동일한 AS 내의 라우팅에 사용하는 프로토콜

>

RIP(Routing Information Protocol ) - 거리 벡터 라우팅 기반 메트릭 정보를 인접 라우터와 주기적으로 교환하여 라우팅 테이블을 갱신하고 라우팅 테이블을 구성, 계산하는데 벨만-포드알고리즘을 사용하는 내부 라우팅 프로토콜

OSPF (Open Shortest Path First) - 규모가 크고 복잘한 TCP/IP 네트워크에서 RIP의 단점을 개선하기 위해 자신을 기준으로 링크 상태 알고리즘을 적용하여 최단 경로를 찾는 라우팅 프로토콜

링크 상태 라우팅 기반 메트릭 정보를 한 지역내 모든 라우트에 변경이 발생했을 때만 보내고 라우팅 테이블을 구성, 계산하는데 다익스트라 알고리즘을 사용하는 내부 라우팅 프로토콜

EGP( Exterior Gateway Protocol ) : 서로 다른 AS 간 라우팅 프로토콜로 게이트웨이 간 라우팅에 사용되는 프로토콜

>

BGP(Border Gateway Protocol) - AS 상호 간에 경로 정보를 교환하기 위한 라우팅 프로토콜로 초기에 라우터들이 연결될 때 전체 라우팅 테이블을 교환하고, 그 이후에는 변화된 정보만 교환하는 방식

-라우팅 프토콜은 범위에 따라 IGP, EGP 가 있다.

-라우팅 프로토콜의 범위는 as에 따라 나뉘는데 AS( Autonomous System : 자치 시스템 ) 는 하나의 도메인에 속하는 라우터들의 집합을 말한다

-하나의 자치 시스템에 속한다는 것은 하나의 도메인에 속한다는 것과 같은 의미이다.

-IGP는 동일한 AS내의 라우팅 프로토콜이며 대표적으론 RIP, OSPF가 있다.

-OSPF 는 항상 상태를 주고 받는 RIP와는 다르게 변화가 있을 때 만 상태를 주고받는 Liked state의 프로토콜이며 자치 시스템을 지역으로 나누어 라우팅을 효과적으로 관리 할 수 있다.

-EGP는 서로 다른 AS간의 라우팅 프로토콜이며, 대표적으로 BGP가 있으며 초기에 라우터들이 연결될 때 전체 라우팅 테이블을 교환하고, 그 이후에는 변화된 정보만 교환하는 방식이다.

----------------------------

함수종속

Full Functional Dependency 완전 종속 함수 :

종속자가 기본키에만 종속되는 경우이거나 기본키를 구성하는 모든 속성이 포함된 기본키의 부분집합에 종속된 경우

학번 -> 학년

Partial Functional Depedency 부분 함수 종속 :

릴레이션에서 기본키가 복합키일 경우 기본 키를 구성하는 속성 중 일부에게 종속된 경우

{학번, 과목번호} -> 성적

Transitive Functional Dependcy 이행 함수 종속 :

릴레이션에서 기본키가 복합 키일 경우 기본키를 구성하는 속성 중 일부에게 종속된 경우

속성 X,Y에 대해서 X->Y 이고, Y->Z인 경우

- 괸계 데이터베이스에서 X속상에 의해 Y속성이 유일하게 결정되면 function dependcy 가 성립한다고 하며 X-> Y라고 한다

{학년, 과목번호} -> 성적

학번 -> 학년

-학년은 학번에 의해 결정되므로 완전함수종속 이 성립되는 반면, 성적은 {학번, 과목번호} 에 의해 완전함수종속이 성립되지만 학년은 부분함수종속이 성립한다.

-속성X,Y,Z에 대하여 X->Y 이고 , Y->Z이면 X 와 Z는 이행함수종속이 성립된다

------------------------

HTTP 는 인터넷에서 요청과 응답에 의해 처리하는 프로토콜로 GET,POST,PUT 등의 방식을 사용한다

월드와이드웹에서 HTML 문서를 송수신 하기 위한 규칙들을 정의해놓은 표준 프로토콜

Hypertext 는 문장이나 단어 등이 링크를 통해 서로 연결된 네트워크처럼 구성된 문서로 이미지 등을 누르면 다른 사이트 등으로 옮겨 갈 수 있도록 하이퍼링크가 걸려 있다

HTML 은 운영체제에 상관없이 브라우저 에서 실행되는 웹 문서를 표현하는 표준화된 마크업 언어로 웹 콘텐츠의 의미와 구조를 정의할 때 사용한다. 웹을 이루는 가장 기초적인 구성 요소

-------------------------------------------------------------

--------------------------------

디자인 패턴

브릿지 Bridge 패턴 :

기능의 클래스 계층과 구현의 클래스 계층을 연결하고 구현부에서 추상 계층을 분리하여 추상화된 부분과 실제 구현부분을 독립적으로 확장할 수 있는 디자인 패턴

옵저버 Observer 패턴 :

한 객체의 상태가 바뀌면 그 객체에 의존하는 다른 객체들에 연락이 가고 자동으로 내용이 갱신되는 방법. 일대 다의 의존성을 가지며 상호 작용하는 객체 사이에서는 가능하면 느슨하게 결합하는 디자인 패턴

-----------------------------

동등 분할 테스트 Equivalence Partitioning Testing :

입력 데이터 영역을 유사한 도메인 별로 유횻값/ 무효값을 그룹핑해서 대푯값 테이블 테스트 케이스를 도출하는 방법

결정 테이블 테스트 Desicion Table Testing :

요구 사항 논리와 발생 조건을 테이블 형태로 나열, 조건과 행위를 모두 조합하여 테스트

상태전이 테스트 State Transition Testing ;

테스트 대상, 시스템이나 객체의 상태를 구분하고 이벤트에 의해 어느 한 상태에서 다른 상태로 전이되는 경우의 수를 수행하는 테스트 기법

유스케이스 테스트 Usecase Testing :

시스템이 실제 사용되는 유스케이스로 모델링 되어 있지 않을 때 프로세스 흐름을 기반으로 테스트 케이스를 명세화하여 수행하는 테스트 기법

분류트리 테스트 Classfication Tree Method Testing:

SW의 일부 또는 전체를 트리 구조로 분석 및 표현하여 테스트 케이스를 설계하여 테스트 하는 기법

원인 결과 그래프 테스트 Cause Effect Graph Testing :

그래프를 사용해 입력 데이터 간의 관계 및 출력에 미치는 영향을 분석하여 효용성이 높은 테스트 케이스를 선정하여 테스트 하는 기법

----------------------------------------------

프로세스 스케줄링

SJF Shortest Job First :

프로세스가 도착하는 시점에 따라 그 당시 가장 작은 서비스 시간을 갖는 프로세스가 종료 시까지 자원을 점유하는 스케줄링 기법

기아현상 발생

RR Round Robin 라운드 로빈 :

프로세스는 같은 크기의 CPU 시간을 할당, 프로세스가 할당된 시간 내에 처리 완료를 못하면 준비 큐리스트의 가장 뒤로 보내지고 CPU는 대기 중인 다음 프로세스로 넘어가는 스케줄링 기법

SRT Shortest Remaining Time First : 가장 짧은 시간이 소요되는 프로세스를 먼저 수행, 남은 처리시간이 더 짧다고 판단되는 프로세스가 준비 큐에 생기면 언제라도 프로세스가 선점되는 스케줄링 기법, 비선점 방식의 스케줄링 기법에 선점 방식을 도입한 기법

짧은 수행시간 프로세스를 우선 구현

--------------------------------------------------------------------------

'정보처리기사' 카테고리의 다른 글

| 정보처리기사 : 자주나오는 (0) | 2023.07.20 |

|---|---|

| 정보처리기사 : DB (0) | 2023.07.19 |

| 정보처리기사 : 자주 나오는 (0) | 2023.07.18 |

| 정보처리기사 : 자주 나오는 (0) | 2023.07.17 |

| 정보처리기사 : 자주나오는 (0) | 2023.07.16 |